Verwenden der InstaQuery-Facettenaufschlüsselung

Die InstaQuery-Facettenaufschlüsselung bietet eine interaktive visuelle Anzeige der verschiedenen Facetten, die an einer Abfrage beteiligt sind, sodass Sie deren relationale Pfade identifizieren und verfolgen können.

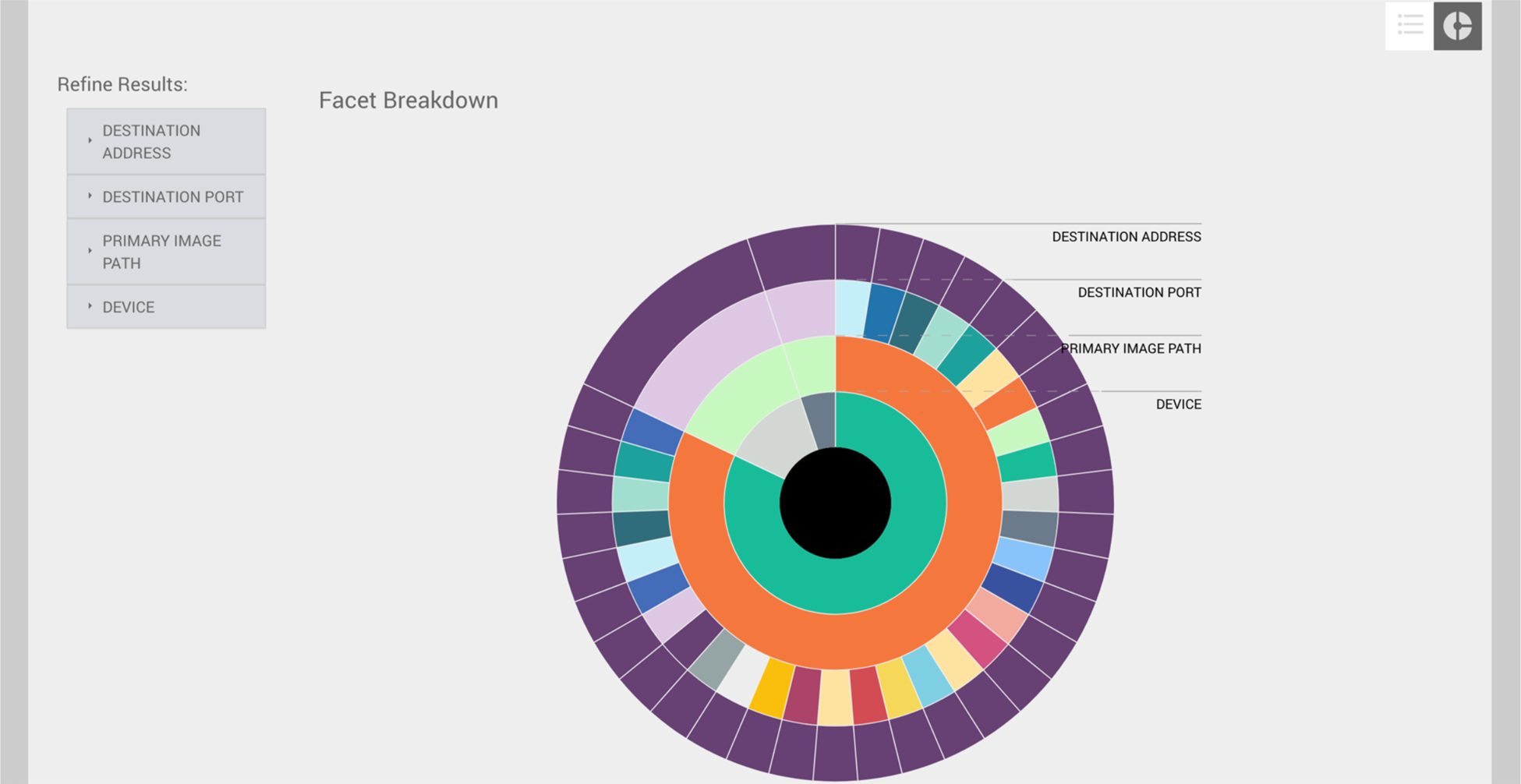

Das Sunburst-Modell der Facettenaufschlüsselung ist nützlich, um verdächtige Aktivitäten in einem bestimmten Datensatz zu identifizieren. Wenn Sie beispielsweise versuchen, verdächtige Netzwerkverbindungen in einer Umgebung oder in mehreren Zonen zu finden, können Datenmuster und Anomalien aufgrund des Datenvolumens und der Datenkomplexität schwer zu erkennen sein. Die folgenden Bilder zeigen, wie Sie Daten in der Facettenaufschlüsselung anzeigen und filtern können, um verdächtige Aktivitäten schnell zu finden.

Die folgenden Bilder wurden durch Erstellen einer InstaQuery generiert, um nach Verbindungen zu einer bestimmten IP-Adresse zu suchen. Die Ergebnisse der Abfrage wurden in einem Sunburst-Diagramm mit den folgenden Facetten dargestellt: Gerät, primärer Image-Pfad, Zielport und Zieladresse.

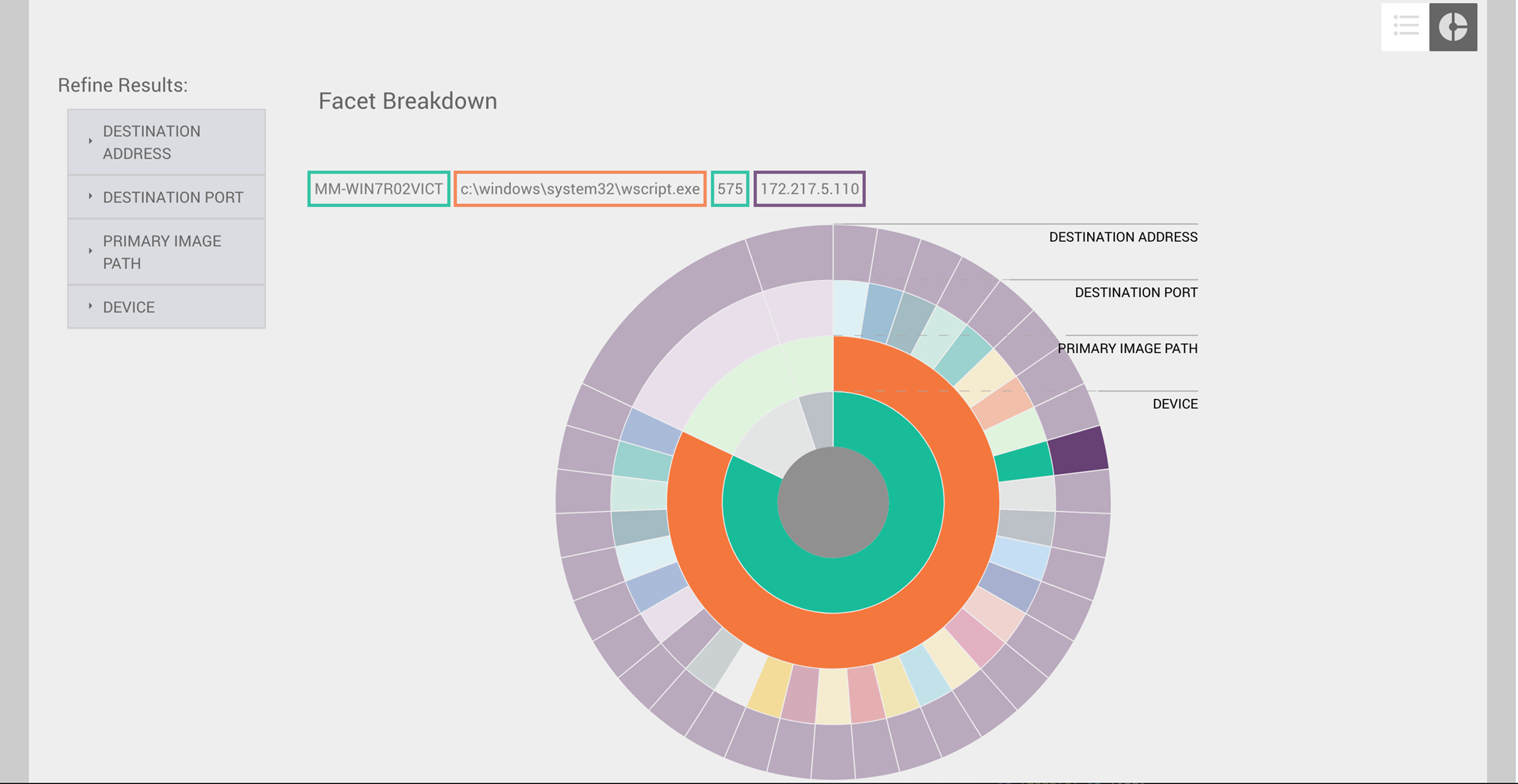

Sie können den Mauszeiger über eine Facette bewegen, um die zugehörigen Werte anzuzeigen. In der folgenden Abbildung hat der Administrator die äußerste Facette ausgewählt, um den Gerätenamen, den Pfad zu der Datei, die die Netzwerkverbindung initiiert hat, die für die Verbindung verwendete Portnummer und die IP-Adresse des Remote-Systems anzuzeigen.

Wenn Sie den Mauszeiger über eine Facette bewegen, werden auch die zugehörigen übergeordneten Facetten hervorgehoben, damit Sie eine visuelle Beziehung zwischen den Datenpunkten herstellen können. Im obigen Beispiel sehen Sie, dass ein Gerät und ein übergeordneter Prozess für die meisten Verbindungen zur IP-Adresse verantwortlich waren. Das Diagramm zeigt auch, dass viele verschiedene Netzwerkports für die Verbindung mit dieser IP-Adresse vom zugeordneten Host verwendet wurden, was für die anderen beiden Host-Facetten im Diagramm nicht zutrifft.

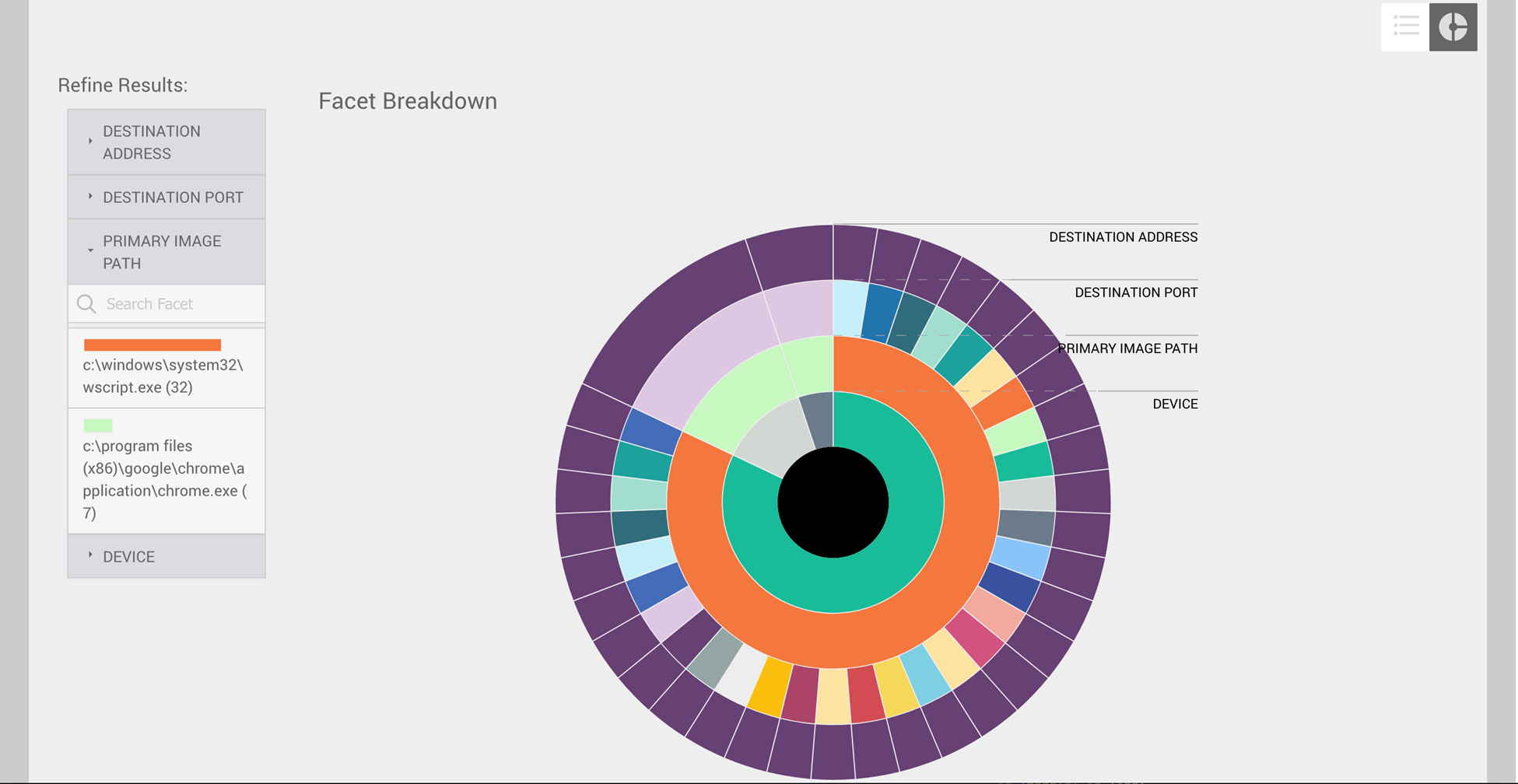

Sie können auch nützliche Informationen aus den Menüs unter „Ergebnisse eingrenzen“ abrufen. Jedes Facettenmenü enthält die eindeutigen Werte und die Anzahl der Vorkommen für jede Facette. Im folgenden Beispiel sehen Sie, dass zwei Prozesse für die Verbindungen zu dieser IP-Adresse verantwortlich waren:

Google

Chrome

und Wscript.

Wenn Sie im Menü „Ergebnisse eingrenzen“ auf einen Facettenwert klicken, ändert sich das Diagramm und zeigt die direkt miteinander verknüpften Facetten an. Diese Funktion ist nützlich, um irrelevante Daten herauszufiltern und eine gezieltere Analyse zu ermöglichen.