Ce guide donne un aperçu des différentes sections de la console Cylance et vous fournit des liens vers les documents dédiés à Cylance Endpoint Security pour plus d'informations.

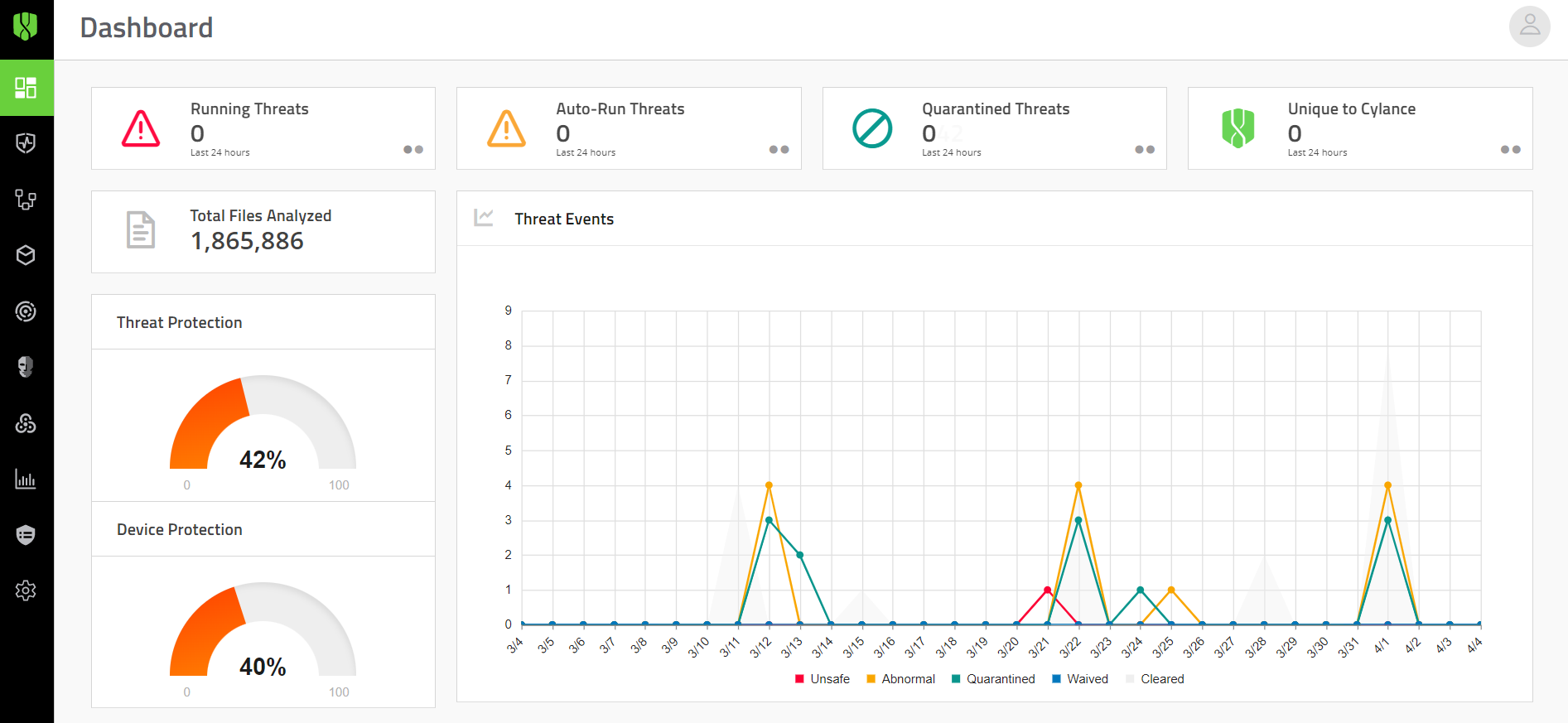

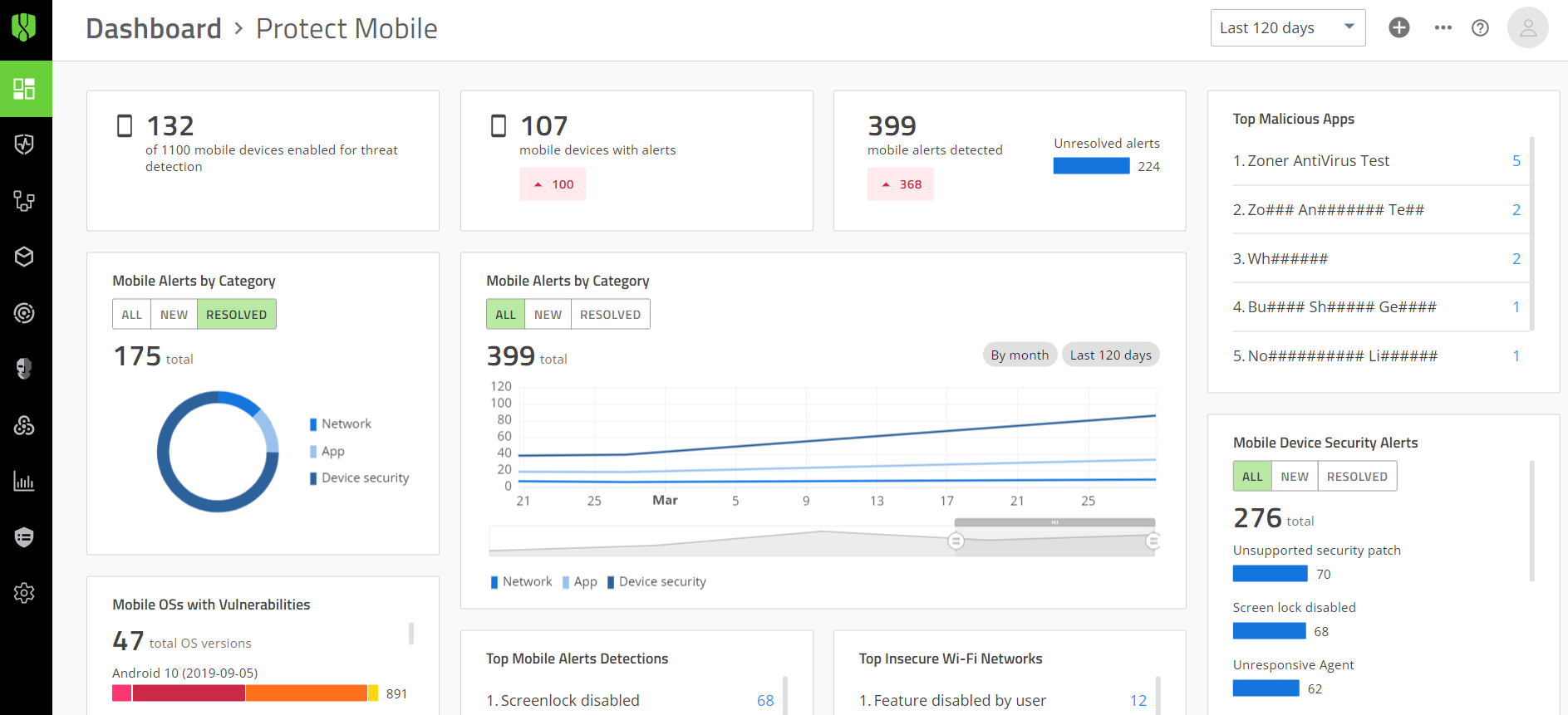

Les tableaux de bord de la console de gestion offrent des visualisations et des résumés statistiques utiles des données collectées et analysées par différents services Cylance Endpoint Security.

Consultez Utilisation des tableaux de bord.

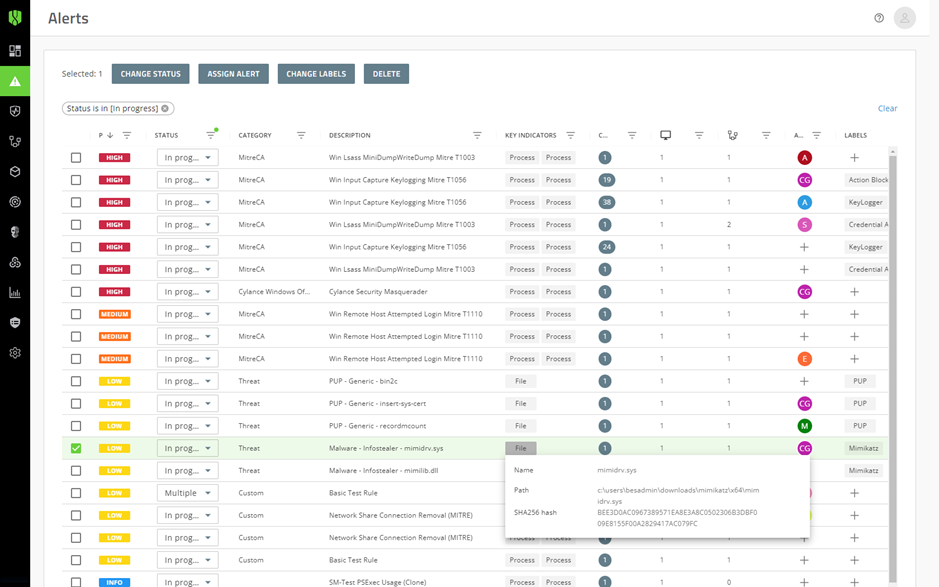

La vue Alertes constitue un moyen efficace de consulter les alertes détectées et corrélées dans les services Cylance Endpoint Security , ce qui vous permet d'identifier et de suivre plus facilement les modèles de menaces en vigueur et de résoudre efficacement les groupes d'alertes.

Consultez la section Gestion des alertes agrégées.

Vous pouvez utiliser les écrans disponibles dans cette section pour examiner et répondre aux menaces détectées par CylancePROTECT Desktop et CylancePROTECT Mobile.

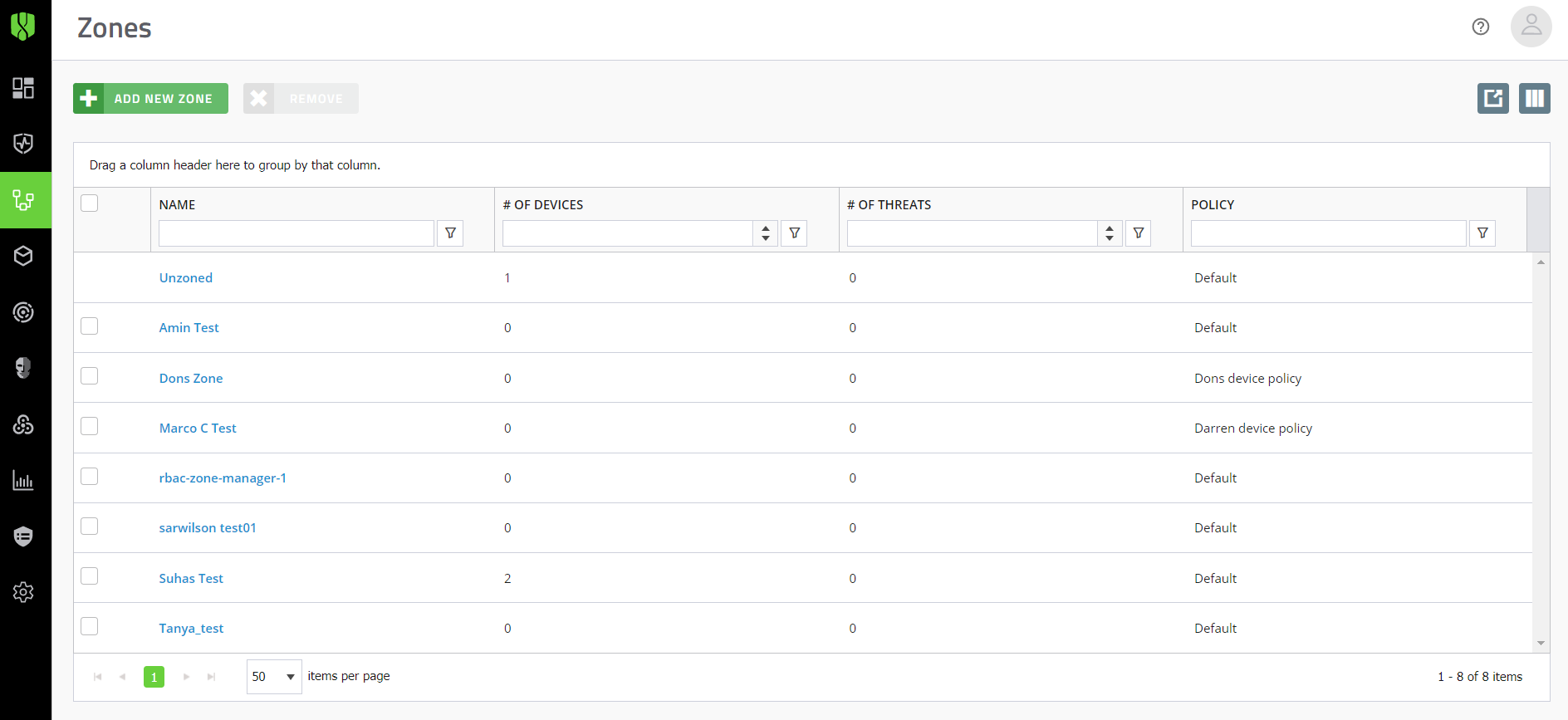

Vous pouvez utiliser des zones pour regrouper et gérer les terminaux CylancePROTECT Desktop et CylanceOPTICS. Les zones sont le moyen le plus efficace de gérer l'application des stratégies de terminaux à des groupes de terminaux.

Consultez Configurer des zones.

Utilisez les écrans Actifs pour afficher et gérer les terminaux et les utilisateurs qui utilisent activement les services et fonctionnalités Cylance Endpoint Security.

Consultez Gestion d'utilisateurs, de terminaux et de groupes.

Utilisez cette section de la console pour examiner et explorer les données d'analyse approfondie collectées à partir des terminaux CylanceOPTICS et pour prendre des mesures en réponse aux menaces.

Consultez Analyse des données collectées par CylanceOPTICS et Utiliser CylanceOPTICS pour détecter et répondre aux évènements.

Utilisez cette section pour examiner et enquêter sur les évènements et les fichiers détectés par CylanceAVERT.

Consultez Surveiller les fichiers sensibles avec CylanceAVERT.

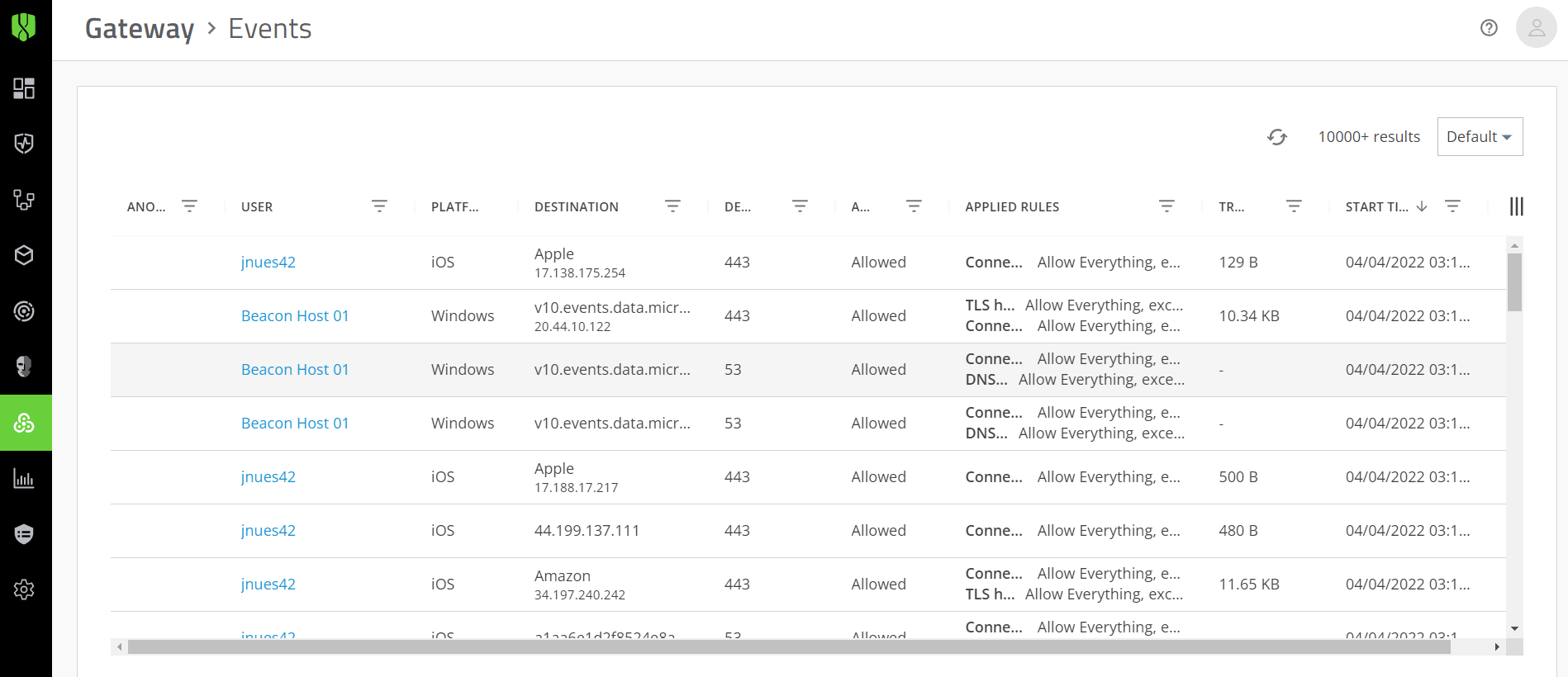

Utilisez l'écran CylanceGATEWAY pour surveiller les évènements détectés par l'agent CylanceGATEWAY sur les terminaux de bureau et par l'application CylancePROTECT Mobile sur les terminaux mobiles. Les évènements sont signalés uniquement si le mode de travail ou le mode sans échec est activé.

Consultez la section Surveillance des connexions réseau avec CylanceGATEWAY.

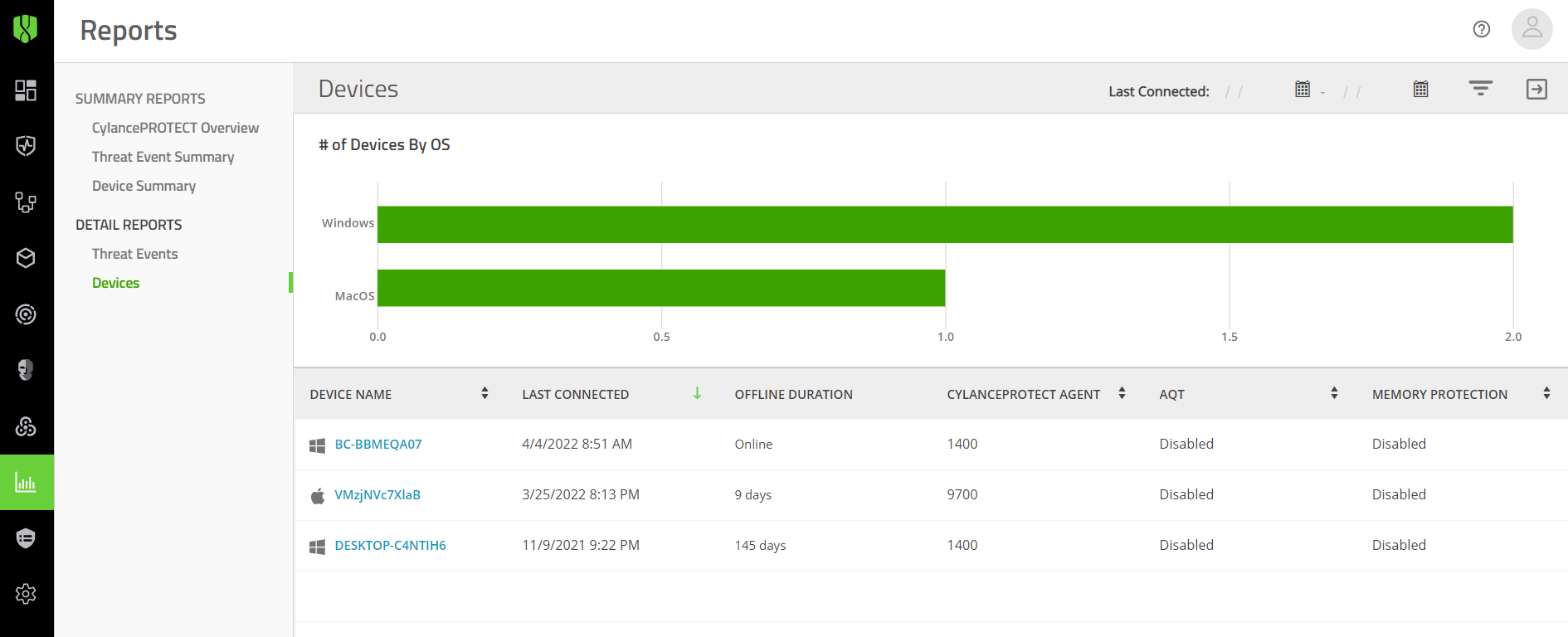

Utilisez cet écran pour générer et examiner des rapports sur les menaces et les terminaux CylancePROTECT Desktop.

Consultez Utiliser les rapports CylancePROTECT Desktop.

Utilisez cette section de la console de gestion pour configurer et attribuer des stratégies qui définissent le comportement des fonctions et services Cylance Endpoint Security.

Utilisez cette section de la console de gestion pour configurer différents paramètres, afin de personnaliser les services et fonctionnalités Cylance Endpoint Security en fonction des besoins de votre organisation.

Consultez les Documents dédiés à Cylance Endpoint Security pour obtenir des informations complètes sur les produits, ainsi que des ressources d'aide, notamment :

- Notes de version : problèmes connus et résolus, ainsi que des informations sur les nouveautés de chaque service Cylance Endpoint Security.

- Présentation et guide de l'architecture : une présentation complète des services et fonctionnalités, y compris des diagrammes d'architecture et des flux de données sélectionnés.

- Configuration : instructions pour la configuration de votre environnement et de vos services Cylance Endpoint Security.

- Administration : instructions pour la gestion quotidienne des services et fonctionnalités.

- Guides de l'utilisateur : instructions destinées aux utilisateurs finaux de l'application CylancePROTECT Mobile et aux agents de bureau.

Écrans de gestion de CylancePROTECT Desktop

Écrans de gestion de CylancePROTECT Mobile

- Protéger les alertes mobiles

- Vulnérabilités : une liste des vulnérabilités et expositions courantes (telles qu'identifiées, définies et suivies par la National Vulnerability Database) pour chaque système d'exploitation de terminal sur lequel l'application CylancePROTECT Mobile est installée.

Vous pouvez également utiliser des zones pour gérer facilement les mises à jour des agents CylancePROTECT et CylanceOPTICS sur les terminaux.

Consultez Gérer les mises à jour pour les agents CylancePROTECT Desktop et CylanceOPTICS.

Terminaux

S'applique à : CylancePROTECT Desktop, CylanceOPTICS

- Télécharger des programmes d'installation pour les agents

- Consulter les informations du terminal

- Attribuer des stratégies de terminaux

- Ajouter des terminaux à des zones

- Supprimer des terminaux

- Gérer le cycle de vie d'un terminal

Consultez Gérer les terminaux CylancePROTECT Desktop et CylanceOPTICS.

Terminaux mobiles

S'applique à : CylancePROTECT Mobile, CylanceGATEWAY (mobile uniquement)

- Afficher les alertes

- Afficher le niveau de risque actuel d'un terminal

- Afficher informations de conformité d'un terminal

Consultez Gérer des terminaux avec l'application CylancePROTECT Mobile.

Terminaux sans protection

S'applique à : CylancePROTECT Desktop

- Afficher les terminaux découverts par Active Directory qui ne sont pas protégés par CylancePROTECT Desktop

Consultez Découvrir les terminaux sans protection.

Utilisateurs Avert

S'applique à : CylanceAVERT

- Afficher les informations des utilisateurs

- Afficher les informations du terminal

- Gérer les utilisateurs

- Afficher les évènements Avert

- Attribuer les groupes d'utilisateurs

- Attribuer les stratégies d'utilisateurs

Consultez Gérer les utilisateurs CylanceAVERT.

Utilisateurs

S'applique à : CylancePROTECT Mobile, CylanceGATEWAY (mobile et desktop)

- Afficher les alertes et les évènements

- Afficher les informations du terminal

- Gérer les adhésions au groupe

- Attribuer les stratégies aux utilisateurs

- Envoyer des e-mails d'activation pour l'application CylancePROTECT Mobile

Consultez Gérer les utilisateurs CylancePROTECT Mobile et Gateway.

Groupes d'utilisateurs

S'applique à : CylancePROTECT Mobile, CylanceGATEWAY (mobile et desktop)

- Gérer les adhésions au groupe

- Attribuer des stratégies utilisateurs aux groupes

Consultez Gérer les groupes d'utilisateurs.

Applications installées

S'applique à : CylancePROTECT Desktop

- Visualiser les applications logicielles installées

Consultez Afficher une liste des applications installées sur les appareils CylancePROTECT Desktop

Détections

Affichez et analysez les évènements détectés par l'agent CylanceOPTICS. Utilisez le tableau de bord des détections pour examiner les tendances dans le temps, établir la gravité des différentes détections et obtenir des informations détaillées sur chaque détection. Consultez Afficher et gérer les détections.

InstaQuery

Construisez des requêtes pour analyser les données d'artéfact, découvrir les indicateurs de compromission et déterminer la prévalence des artéfacts sur les terminaux. Consultez Utilisation des requêtes InstaQuery et avancées pour analyser les données d'artéfact.

Requête avancée

Construisez vos propres requêtes avec la syntaxe EQL pour une recherche avancée des menaces. Consultez Utilisation des requêtes InstaQuery et avancées pour analyser les données d'artéfact.

Données détaillées

Demandez des données détaillées pour visualiser et analyser la chaine d'évènements, ainsi que les artéfacts et les facets qui y sont associés, ayant entrainé l'introduction d'un logiciel malveillant ou d'une autre menace de sécurité sur un terminal. Consultez Afficher les données détaillées.

Packages

Déployez des packages personnalisés ou préconfigurés pour collecter des données à partir de terminaux pour une analyse plus approfondie. Par exemple, vous pouvez exécuter un processus de collecte des données du navigateur. Consultez Déployer un package pour collecter des données à partir de terminaux.

Terminaux

Affichez les détails et les informations sur l'état de tous les terminaux CylanceOPTICS. Consultez Consulter les terminaux activés pour CylanceOPTICS.

Historique des actions

Récupérez et examiner les journaux de réponses distantes et téléchargez les fichiers identifiés comme des menaces potentielles par CylanceOPTICS. Consultez Consulter et télécharger les fichiers récupérés par CylanceOPTICS.

Configurations

Configurez des exceptions et des jeux de règles de détection, créez des règles de détection personnalisées et créez des packages, ainsi que des playbooks de package. Consultez Utiliser CylanceOPTICS pour détecter et répondre aux évènements.

Évènements

Affichez les évènements détectés par l'agent CylanceAVERT. Cliquez sur un évènement pour en afficher les informations dans la section relatives aux informations de l'évènement. Consultez Évènements CylanceAVERT.

Inventaire des fichiers

Affichez les fichiers potentiellement sensibles détectés par l'agent CylanceAVERT. Consultez la section Utiliser l'inventaire des fichiers pour identifier les fichiers sensibles.

Fichiers partiellement analysés

Afficher les fichiers dont les informations sensibles ont été partiellement évaluées par CylanceAVERT. Consultez la section Fichiers partiellement analysés.

Casier de preuves

Afficher les détails et télécharger les fichiers impliqués dans un évènement d'exfiltration de données. Consultez Utiliser le Casier de preuves pour afficher les fichiers impliqués dans les évènements CylanceAVERT.

CylancePROTECT Desktop et CylanceOPTICS

Consultez également Activer et configurer CylanceOPTICS.

CylancePROTECT Mobile

Stratégies des utilisateurs :

- Stratégie d'inscription

- Stratégie de CylancePROTECT Mobile

- Stratégie d'évaluation des risques

- Stratégie d'authentification

CylanceGATEWAY

Stratégies des utilisateurs :

CylanceAVERT

Stratégie des utilisateurs :

Application

- Affichez, supprimez ou régénérez le jeton d'installation de l'agent CylancePROTECT Desktop.

- Affichez, désactivez ou générez une URL d'invitation pour les utilisateurs de CylancePROTECT Desktop.

- Spécifiez si les utilisateurs doivent fournir un mot de passe pour supprimer l'agent CylancePROTECT Desktop et l'agent CylanceOPTICS.

- Configurez Cylance Endpoint Security afin d'envoyer des évènements pour différents services et fonctionnalités à une solution SIEM ou à un serveur syslog. Consultez Envoyer les évènements à une solution SIEM ou à un serveur syslog.

- Configurez l'authentification personnalisée pour la console de gestion. Consultez Authentification personnalisée.

- Accédez à des rapports détaillés sur les données relatives aux menaces de CylancePROTECT Desktop. Consultez Utiliser les rapports de CylancePROTECT Desktop.

Administrateurs

Attribuez des rôles d'administrateur aux utilisateurs et créez vos propres rôles avec des autorisations personnalisées. Les rôles et les autorisations qui y sont associées contrôlent les fonctionnalités qu'un administrateur peut afficher et modifier dans la console.

Consultez Configuration des administrateurs.

Liste globale

Ajoutez des fichiers à la liste sécurisée ou de quarantaine globale pour vérifier s'ils sont bloqués ou autorisés sur les terminaux CylancePROTECT Desktop.

Consultez Ajouter un fichier à la quarantaine ou à la liste sécurisée globale de CylancePROTECT Desktop.

Liste globale (Mobile)

Vous pouvez utiliser la liste sécurisée pour exempter une application ou un certificat de signature de développeur spécifique de la détection chargée latéralement ou de la détection de programmes malveillants CylancePROTECT Mobile, ou pour exempter une adresse IP ou un domaine de l'analyse de messages CylanceProtect Mobile. Vous pouvez utiliser la liste restreinte pour classer une application, un certificat de signature de développeur, une adresse IP ou un domaine en tant que menace dès qu'elle est détectée par ces fonctionnalités.

Détection et réponse

Créez des configurations de verrouillage partiel personnalisées pour les terminaux CylanceOPTICS.

Consultez Verrouiller un terminal.

Déploiements

Télécharger les programmes d'installation pour les agents CylancePROTECT Desktop et CylanceOPTICS.

Mise à jour

Gérer les mises à jour des agents CylancePROTECT Desktop et CylanceOPTICS.

Consultez Gérer les mises à jour des agents Cylance Endpoint Security.

Certificats

Ajouter un certificat à la liste des certificats sûrs pour permettre au logiciel associé de s'exécuter sans interruption sur les terminaux CylancePROTECT Desktop.

Consultez Ajouter un certificat à la liste de certificats sûrs de CylancePROTECT Desktop.

Intégrations

Intégrer Cylance Endpoint Security à des programmes tiers en utilisant l'API BlackBerry User.

Consultez Autoriser l'accès à l'API Cylance User.

Cycle de vie du terminal

Configurer la période de temps avant qu'un terminal CylancePROTECT Desktop hors ligne soit considéré comme inactif.

Consultez Configurer la gestion du cycle de vie des terminaux.

Authentification

Ajouter un authentificateur afin de pouvoir utiliser un magasin d'identité comme Active Directory ou myAccount, ou un fournisseur d'identité ou d'authentification multifactorielle comme Okta, Ping Identity ou Duo, pour spécifier les types d'authentification que les utilisateurs doivent effectuer pour accéder à la console de gestion ou pour activer l'application CylancePROTECT Mobile ou l'agent CylanceGATEWAY.

Consultez Ajouter un authentificateur.

Connexions au répertoire

Connecter Cylance Endpoint Security au répertoire de votre organisation afin d'enregistrer des utilisateurs pour les services CylancePROTECT Mobile et CylanceGATEWAY.

Consultez Installer le nœud de connectivité BlackBerry et Lien vers le répertoire de votre entreprise.

Connecteurs

Connecter Cylance Endpoint Security aux solutions EMM telles que Microsoft Intune pour permettre de générer des rapports sur les niveaux de risque des terminaux pour la solution EMM. Le niveau de risque du terminal est calculé en fonction de la détection des menaces mobiles par l'application CylancePROTECT Mobile sur les terminaux. La solution EMM peut exécuter les actions d'atténuation basées sur le niveau de risque du terminal.

Consultez Intégrer Cylance Endpoint Security avec Intune pour répondre aux menaces mobiles.

Réseau

Configurer les paramètres pour personnaliser les caractéristiques et les fonctionnalités de CylanceGATEWAY.

Consultez Setting up CylanceGATEWAY.

Protection des informations

Configurer les paramètres pour personnaliser les caractéristiques et les fonctionnalités de CylanceAVERT.

Consultez Définir le contenu sensible à l'aide des paramètres de protection des informations.

Activation

Configurer la durée de validité des informations d'activation pour l'application CylancePROTECT Mobile et l'agent CylanceGATEWAY.

Consultez Inscrire les utilisateurs de CylancePROTECT Mobile et CylanceGATEWAY.